Pregunta: Solemos asociar los ciberataques con las grandes marcas o instituciones, pero cada vez más PYMES se ven afectadas. ¿Qué buscan los cibercriminales en ellas?

La esperanza es muy mala estrategia, y más en ciberseguridad. Esperar que no te van a atacar a ti, porque eres una empresa pequeña o desconocida, no es una buena práctica…Cada vez más los ciber atacantes utilizan algoritmos más aleatorios, haciendo barridos de direcciones IP, para comprometer la ciber seguridad de compañías más pequeñas (más vulnerables por tener menos sistemas de protección), e incluso reaprovechar la infraestructura de sistemas de esas compañías, para incorporar dichos sistemas a redes botnet, que realizan ataques contra compañías más grandes (sobre todo de denegación de servicio y de phishing). Es decir que muchas empresas sin saberlo, están en una red botnet que está lanzando ataques contra otras compañías…

Se estima que unas tres millones de pymes en España están desprotegidas frente a los ciberataques. Tres de cada cinco carecen de protocolos de seguridad básicos para sus cuentas de correo electrónico corporativo o para filtrado web.

Los cibercriminales en las PYMES buscan mínimo esfuerzo, máxima rentabilidad. Comprometer una PYME es sencillo, y muy rentable.

¿Qué tipos de ciberataques según su objetivo?

Hemos pasado del concepto romántico del hacker (más ligado al “investigador” que trataba de acceder a un sistema por el reto que suponía), a auténticas redes de ciber crimen. El ciber crimen es a día de hoy la industria criminal más rentable y organizada, ya por encima de las armas y de las drogas. Son estructuras empresariales con distintos equipos: desarrolladores de malware, personas que realizan el despliegue, mulas que cobran los rescates (por ejemplo en casos de ransomware en criptodivisas), etc… El objetivo de los ciber ataques es el de monetizar y capitalizar los ataques.

En el Informe de ciberamenazas de SonicWall 2020 que acabamos de lanzar, podemos ver distintos tipos de ataques que vemos que se van a seguir produciendo de forma intensiva este año 2020:

Ransomware (ransom: rescate / ware: software). Es la amenaza más extendida en Internet y el malware más rentable de la historia. Durante 2019 en SonicWall, detectamos 187,9 Millones de ataques de ransomware.

Amenazas encriptadas. Se trata de malware que va a través de canales cifrados (SSL / TLS). Se estima que más del 72% del tráfico a nivel mundial en Internet es https (y esta es una tendencia que cada vez va a más). Es muy importante desencriptar el tráfico cifrado, para evitar que las ciber amenazas se puedan canalizar a través de estos canales. SonicWall registró 3,7 millones de ataques encriptados en 2019, lo cual supuso un incremento de un 27,3% con respecto al año 2018.

Malware sobre IoT. Se estima que para este año 2020, el número de dispositivos IoT será superior a 26.000 Millones. En el año 2019, SonicWall ha registrado 34,4 millones de ataques IoT, lo cual supone un incremento de un 5% con respecto a 2018.

Cryptojacking (hackeo de criptodivisas), Formjacking (hackeo de formulario), DDoS (Distributed Denial of Service), TDoS (Telephony Denial of Service), PDoS (Permanent Denial of Service),…, son otros ataques que hemos visto muy frecuentemente en 2019.

¿Cuáles son los que más afectan a las empresas en España?

En mi opinión: Ransomware, Phising y sus variedades (Spare phishing, Whale phishing, Spoofing…), y amenazas encriptadas.

Un ataque que estamos viendo mucho es el de Spoofing (suplantación de identidad), orientado a RRHH de las compañías: suplanto la identidad de un usuario de una empresa y contacto con RRHH para que a partir del mes siguiente me ingresen la nómina en otro número de cuenta. Al final de mes contacto con RRHH porque no me han pagado…Lo que ha ocurrido es que han pagado al ciber atacante que suplantó mi identidad…

¿Cómo pueden protegerse las empresas de los ciberataques?

Creo que el objetivo principal es reducir la exposición al riesgo corporativo. Como el riesgo 0 no existe y no hay una bala de plata para combatir esto, se trata de completar o complementar al máximo la infraestructura de ciberseguridad existente. Esto es una gestión de riesgos clásica. En base a la probabilidad y al impacto, evaluar que hacer con ese riesgo: mitigarlo, transferirlo, asumirlo…

Esto es una cuestión de personas – procesos – tecnología:

En primer lugar habría que concienciar a los usuarios de la importancia de la ciberseguridad. La ciberseguridad comienza en el teclado del usuario. Podemos implementar todas las medidas de ciberseguridad, pero el usuario es el eslabón mas débil de la cadena.

Implementar procesos y procedimientos adecuados para orientar la filosofía de la compañía a los riesgos inherentes de estar conectados. Planes directores de seguridad, adecuación a normativas a GDPR etc, mejores prácticas de organismos como INCIBE etc pueden ayudar a implementar estas guías básicas en cualquier entorno corporativo.

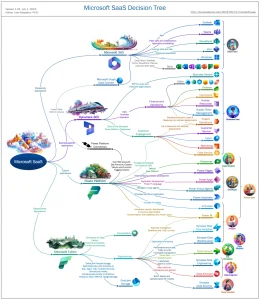

Disponer de un modelo de seguridad basado en capas, de manera que cada capa opere en una fase distinta del ataque y que todas las capas deban ser trasvasadas para que el ataque sea satisfactorio: seguridad perimetral, seguridad de correo electrónico, seguridad de los endpoints, seguridad del entorno Wireless, seguridad de las aplicaciones SaaS (Sotware as a Service tipo Dropbox, OneDrive…etc), sistemas de autenticación multifactorial, acceso remoto seguro, etc.

¿Dónde encuentra mayor transformación digital en ciberseguridad, en empresas o en instituciones públicas?

Todas las empresas independientemente de su actividad, tienen necesidades o requerimientos vinculados a entornos de ciberseguridad.

En mi opinión un acelerador (disparador) de transformación digital orientado a ciberseguridad, que se ha producido en Administración Pública (autonómica, local, estatal), ha sido la adecuación a normativas, como el Esquema Nacional de Seguridad (ENS), o en operadores críticos designados por el Mº del Interior: la Ley de Protección de Infraestructuras Críticas de Seguridad (LPIC 08/2011)…

¿Qué es la ciberresilencia? Es un término que suele utilizar mucho.

Para las personas, la resiliencia es la capacidad que tenemos para adaptarnos positivamente a las situaciones adversas.

La ciberesliencia es la capacidad que tienen las compañías para recuperarse a un ataque en el ciberespacio.

Se suele decir, que hay dos tipos de motoristas: los que se han caído y los que se van a caer. Del mismo modo podríamos dividir a las compañías entre las que ya han sido atacadas, y aquellas que lo van a ser en un futuro próximo…

Ciberesiliencia implica reducir esa exposición al riesgo corporativo que comentábamos con anterioridad, para poder recuperarnos lo antes posible y que impacte lo menos posible en el “core business” de la compañía.

Se estima que de media, un ataque informático puede costarle a una PYME unos 35.000 euros, una elevada cuantía que, en gran parte, es responsable de que el 60% de esas compañías atacadas termine cerrando su negocio poco después…

Vaticina muchos más ataques en el futuro más próximo. ¿Qué prueba esta previsión de un escenario así?

Creo que nunca ha habido un mejor momento en la historia como éste para trabajar en ciberseguridad. Desgraciadamente considero que esto no es una moda pasajera, y va a ir cada vez a más. Si nos fijamos en las cifras que hemos ido publicando año tras año en nuestro “Cyber Threat Report”, las cantidades de ataques, técnicas, vulnerabilidades etc, no dejan de aumentar de forma exponencial.

La cantidad y disponibilidad de herramientas ofensivas es cada vez mayor, y un ciber atacante con cada vez menos conocimientos técnicos es capaz de lanzar cada vez ataques más sofisticados. Esto está haciendo que delincuentes “comúnes” se esté pasando a ser ciberdelincuentes porque es más difícil que te atrapen, es mucho más rentable etc.

¿Quién hay detrás de las redes organizadas de ciberataques?

Podríamos distinguir entre:

Hacktivistas: que persiguen propósitos globales de protesta, independencia de Internet, acceso a la información…Por ejemplo: Anonymous.

Kiddy’s: son personas que utilizan lo que se denominan “herramientas de botón gordo”. No conocen muy bien lo que hace la herramienta, pero saben que dándole a un botón, son capaces de explotar una vulnerabilidad, o lanzar un determinado ataque.

Ciber atacantes: que persiguen monetizar sus acciones. Como comentaba con anterioridad se trata de estructuras criminales muy organizadas que funcionan como compañías con distintos roles y perfiles: desarrolladores de malware, personas que realizan el despliegue, mulas que cobran los rescates (por ejemplo en casos de ransomware en criptodivisas), etc

¿Por qué cree que es el mejor momento de la historia para trabajar la ciberseguridad?

Nos encontramos en un momento apasionante en el que vamos a ver cambios de paradigma completos.

IoT, 5G, IA, Deep Learning, Redes neuronales, computación cuántica, 5G…serán tendencias que marcarán puntos de inflexión increíbles…

IoT por ejemplo, va a cambiar por completo el status quo: marcapasos conectados a Internet, sensores en bombas de insulina, sensores en vacas en granjas, coches, juguetes,…, todo conectado….

Con 5G pasaremos de tasas de transferencia de 100 megabits por segundo (Mbps) de 4G LTE (Long Term Evolution) a 10 Gigabits por segundo (Gbps) de 5G, cuándo esté totalmente desplegado en 2022… Eso supondría que 5G es 100 veces más rápido que la tecnología 4G. Esto podría suponer que cuándo esté totalmente desplegado, podría ser más eficiente y productivo, salir a un servicio en la nube por 5G con baja latencia etc, que “salir” a Internet por las líneas de comunicaciones “tradicionales” (MPLS, Macro LAN etc), que hemos desplegado en las tres últimas décadas…¿Qué implicaciones tendrá esto a nivel de infraestructura de comunicaciones, cómputo, almacenamiento, ciberseguridad?…Va a ser una cambio increíble…

¿Cuáles son para usted las claves principales de una buena ciberseguridad en la empresa?

Creo que el objetivo principal es reducir la exposición al riesgo corporativo. Como el riesgo 0 no existe y no hay una bala de plata para combatir esto, se trata de completar o complementar al máximo la infraestructura de ciberseguridad existente. Esto es una gestión de riesgos clásica. En base a la probabilidad y al impacto, evaluar qué hacer con ese riesgo: mitigarlo, transferirlo, asumirlo…

Esto es una cuestión de personas – procesos – tecnología:

En primer lugar habría que concienciar a los usuarios de la importancia de la ciberseguridad. La ciberseguridad comienza en el teclado del usuario. Podemos implementar todas las medidas de ciberseguridad, pero el usuario es el eslabón mas débil de la cadena.

Implementar procesos y procedimientos adecuados para orientar la filosofía de la compañía a los riesgos inherentes de estar conectados. Planes directores de seguridad, adecuación a normativas a GDPR etc, mejores prácticas de organismos como INCIBE etc pueden ayudar a implementar estas guías básicas en cualquier entorno corporativo.

Disponer de un modelo de seguridad basado en capas, de manera que cada capa opere en una fase distinta del ataque y que todas las capas deban ser trasvasadas para que el ataque sea satisfactorio: seguridad perimetral, seguridad de correo electrónico, seguridad de los endpoints, seguridad del entorno Wireless, seguridad de las aplicaciones SaaS (Sotware as a Service tipo Dropbox, OneDrive…etc), sistemas de autenticación multifactorial, acceso remoto seguro, etc.

Eduardo Brenes Garvi, es licenciado en Ciencias Empresariales por la Universidad Complutense de Madrid. Ha desarrollado toda su carrera profesional en el sector de las TIC (Tecnologías de la Información y las Comunicaciones).

Actualmente ostenta la responsabilidad de Territory Manager en SonicWall, divulgando conceptos de ciberseguridad y ayudando a las compañías a desarrollar capacidades de ciberesiliencia.